Windows登录类型及安全日志浅析

一、简介

系统安全日志就是每次开关机、运行程序、系统报错时,这些信息都会被记录下来,保存在日志文件中。具备这个能力的安全日志是应急响应中的一个重要信息收集的部分。

二、Windows登录类型

Windows为了能够让用户从日志中获得更多有价值的信息,它细分了很多种登录类型,以便让用户区分登录者到底是从本地登录,还是从网络登录,以及其它更多的登录方式。了解了这些登录方式后,用户就可以从事件日志中发现可疑的黑客行为,并能够判断其攻击方式。下面的是Windows登录日志表类型、方式的表格,在本文中将只谈论1、3、5、10这四种类型(以后还有可能会回来补)。

| 登录类型 | 登录方式 | 描述信息 |

|---|---|---|

| 2 | 交互式登录(Interactive) | 用户登录到此计算机。 |

| 3 | 网络(Network) | 用户或计算机从网络登录到该计算机。 |

| 4 | 批处理(Batch) | 批处理登录类型由批处理服务器使用,在批处理服务器中,进程可以代表用户执行而无需其直接干预。 |

| 5 | 服务(Service) | 服务由服务控制管理器启动。 |

| 7 | 解锁(Unlock) | 该工作站已解锁。 |

| 8 | 网络明文(NetworkCleartext) | 用户从网络登录到此计算机。用户密码以未加密的形式传递到身份验证包。内置身份验证将所有哈希凭据打包,然后再通过网络发送它们。凭据不会以纯文本(也称为明文)遍历网络。 |

| 9 | 新凭证(NewCredentials) | 呼叫者克隆了其当前令牌,并为出站连接指定了新的凭据。新的登录会话具有相同的本地身份,但对其他网络连接使用不同的凭据。 |

| 10 | 远程交互(RemoteInteractive) | 用户使用终端服务或远程桌面远程登录到此计算机。 |

| 11 | 缓存交互(CachedInteractive) | 用户使用本地存储在计算机上的网络凭据登录到此计算机。未联系域控制器来验证凭据。 |

1、交互式登录(Interactive)

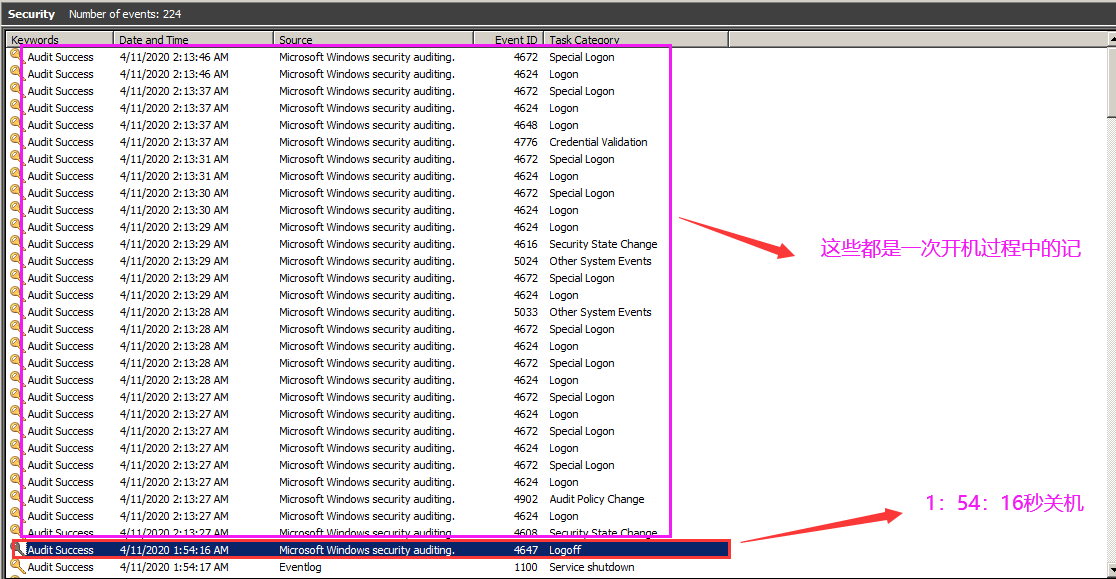

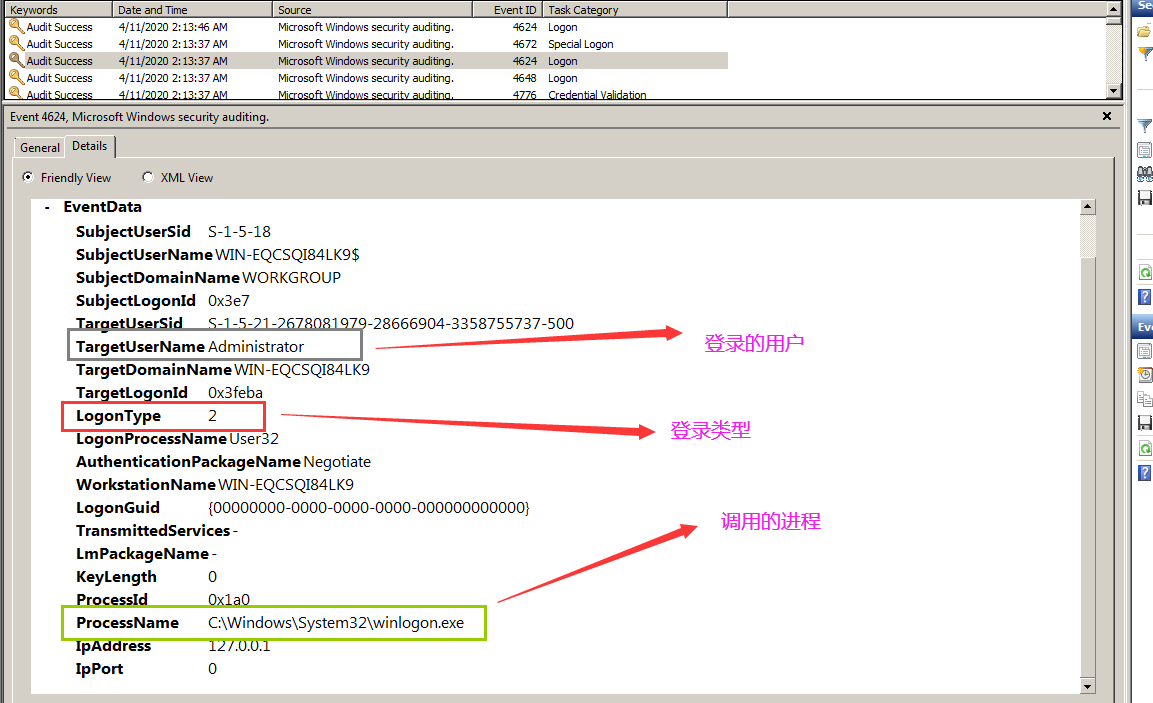

这里我用一台Windows Server 2008 R2来做演示,这是一次开机过程中所产生的日志信息。

其中有因为协议开机的,还有正常登录开机的,这里查看用户登录的那条,可以明显的看到本次登录的用户是 Administrator ,登录类型是交互式登录,调用的进程是 winlogon.exe 。(其他的先不做探讨)

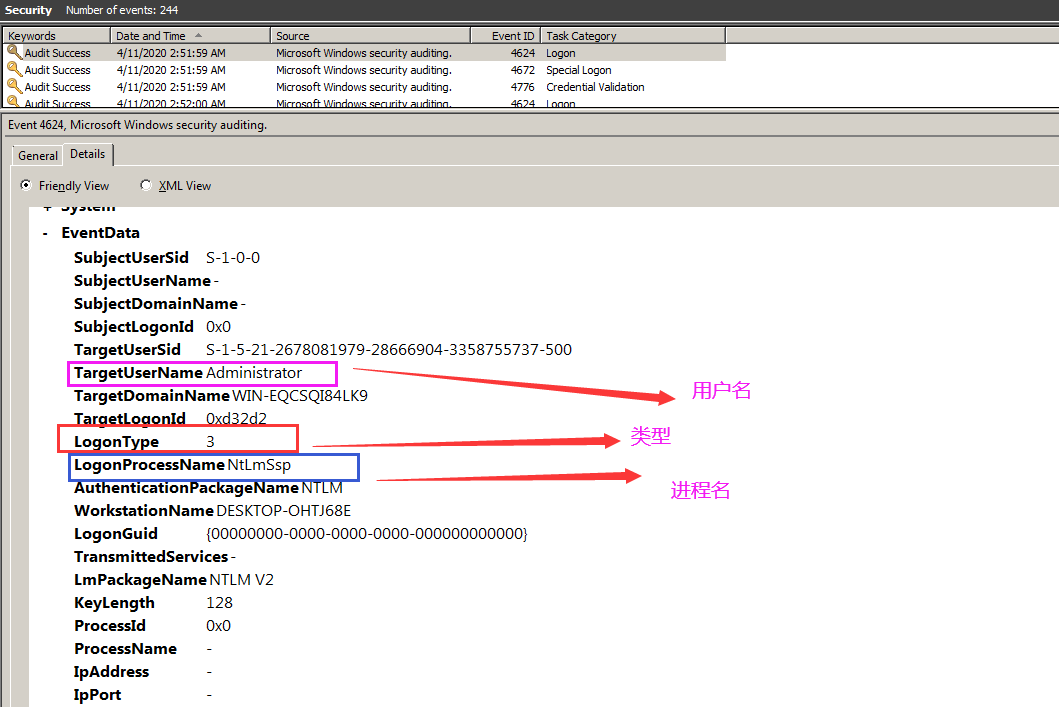

3、网络(Network)

这里从其本机远程到了虚拟机中,在连接过程中先创建了 LogonType=3 的的日志,在登录过程中调用了 NtLmSsp(NT LM安全性支持提供者服务) ,当验证通过是后又创建了一个LogonType=10 的记录,在下面的文章内容中有提到,

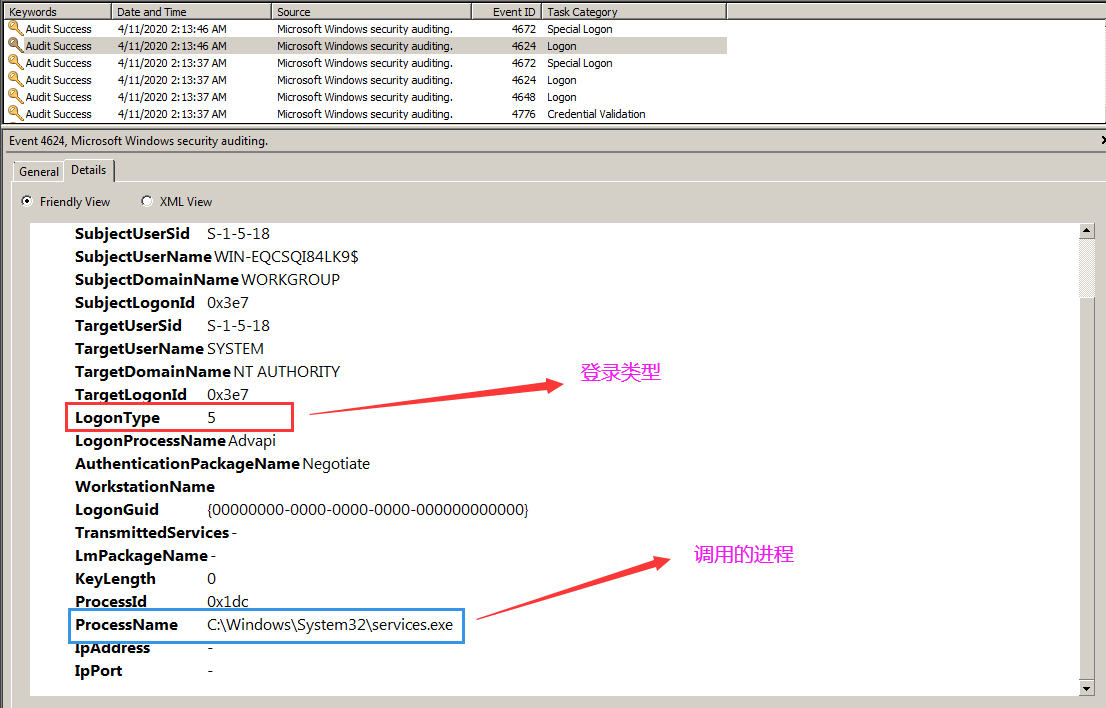

5、服务(Service)

这次是 services.exe 进行的操作,可以看到, LogonType 是5。

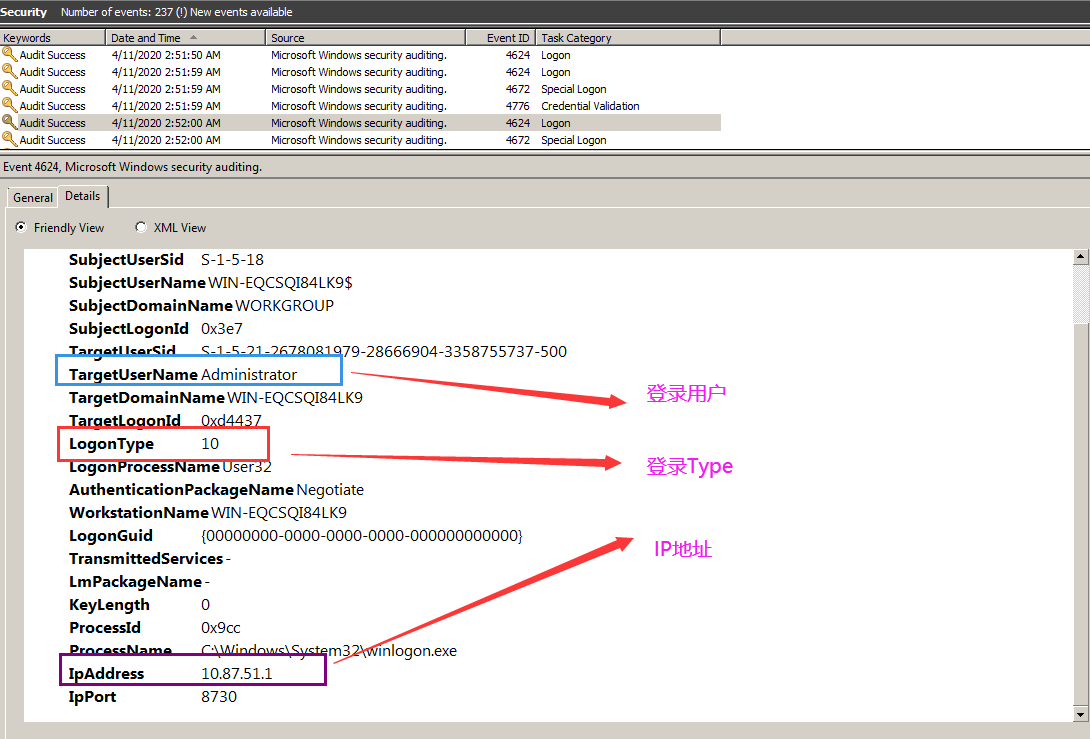

10、远程交互(RemoteInteractive)

这里我用 mstsc 远程连接了一下此虚拟机,可以看到新的日志产生了,本次登录使用的用户还是 Administrator ,但是 LogonType 已经不同了,是远程登录的类型,而且可以清晰的看到远程登录进入的IP地址,由于这里是连接的虚拟机,登录的 IPAddress 则是网关。